Podstawowym narzędziem służącym bezpieczeństwu przy używaniu poczty elektronicznej test E-mail Filter. Więcej tutaj: Email Filter (zabezpieczenia.it)

Antispam jest dodatkowym podsystemem, w który wyposażone są urządzenia Hillstone serii A oraz serii T.

Przed zastosowaniem filtru antyspamowego, należy włączyć inspekcję SSL (instrukcja tutaj: 3.1. SSL – włączenie inspekcji (zabezpieczenia.it) ) z uwzględnieniem pocztowych protokołów sieciowych. Wygenerowany tą drogą certyfikat; zachowujemy do kolejnych, poniższych czynności.

Integracja certyfikatu z klientem poczty elektronicznej.

W niniejszym przykładzie posłużymy się klientem Mozilla Thunderbird działającym w środowisku Microsoft Windows 10 Professional. Oprogramowanie polskojęzyczne.

Przyciskiem [≡] [1] (prawy górny róg) rozwijamy menu, z którego wybieramy opcję „Preferencje” [2].

Wybieramy zakładkę „Prywatność i bezpieczeństwo” [3], a następnie przechodzimy do Menadżera certyfikatów, naciskając w sekcji „Certyfikaty” [4] przycisk [Zarządzaj certyfikatami…] [5].

Wybieramy zakładkę „Prywatność i bezpieczeństwo” [3], a następnie przechodzimy do Menadżera certyfikatów, naciskając w sekcji „Certyfikaty” [4] przycisk [Zarządzaj certyfikatami…] [5].

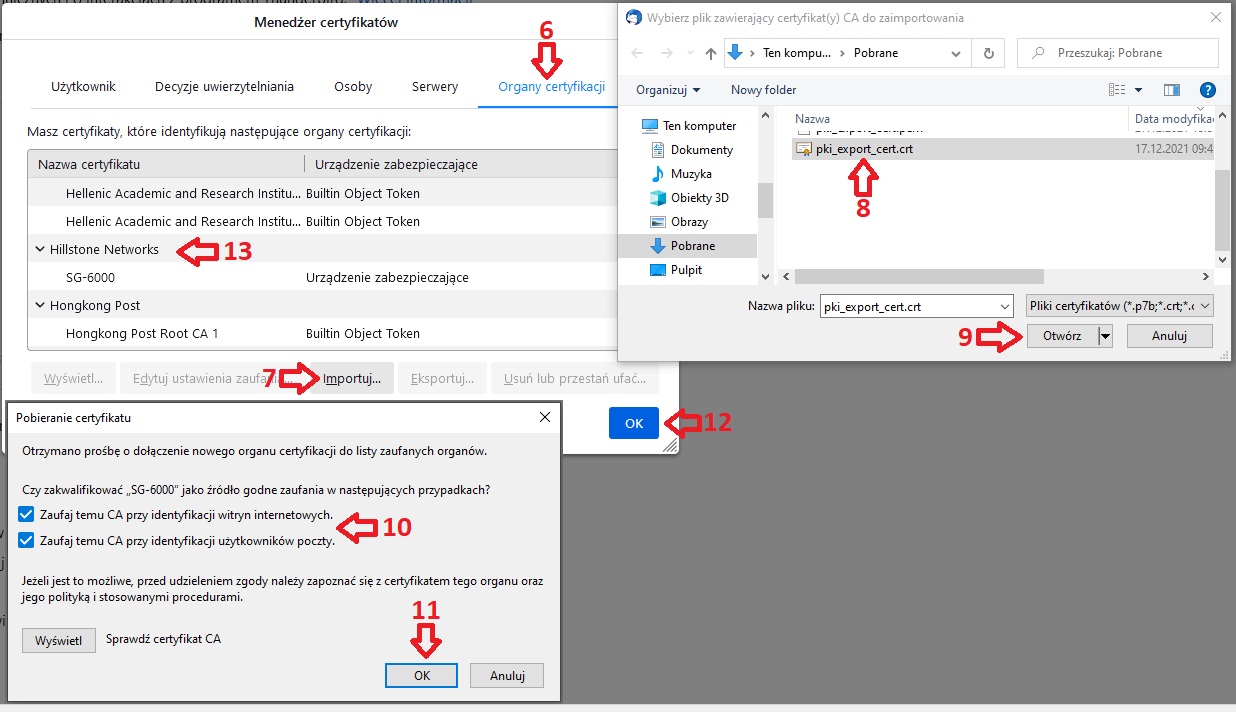

W zakładce „Organy certyfikacji” [6] naciskamy [Importuj…] [7], a następnie wczytujemy certyfikat [8] przyciskiem [Otwórz] [9].

W zakładce „Organy certyfikacji” [6] naciskamy [Importuj…] [7], a następnie wczytujemy certyfikat [8] przyciskiem [Otwórz] [9].

Potwierdzamy zaufanie do certyfikatu [10] i naciskamy [OK] [11].

Zatwierdzamy procedurę przyciskiem [OK] [12]. Po ponownym wywołaniu Menadżera, certyfikat powinien być widoczny na liście [13]. (*)

(*) – screen poglądowy, zmontowany po wczytaniu certyfikatu.

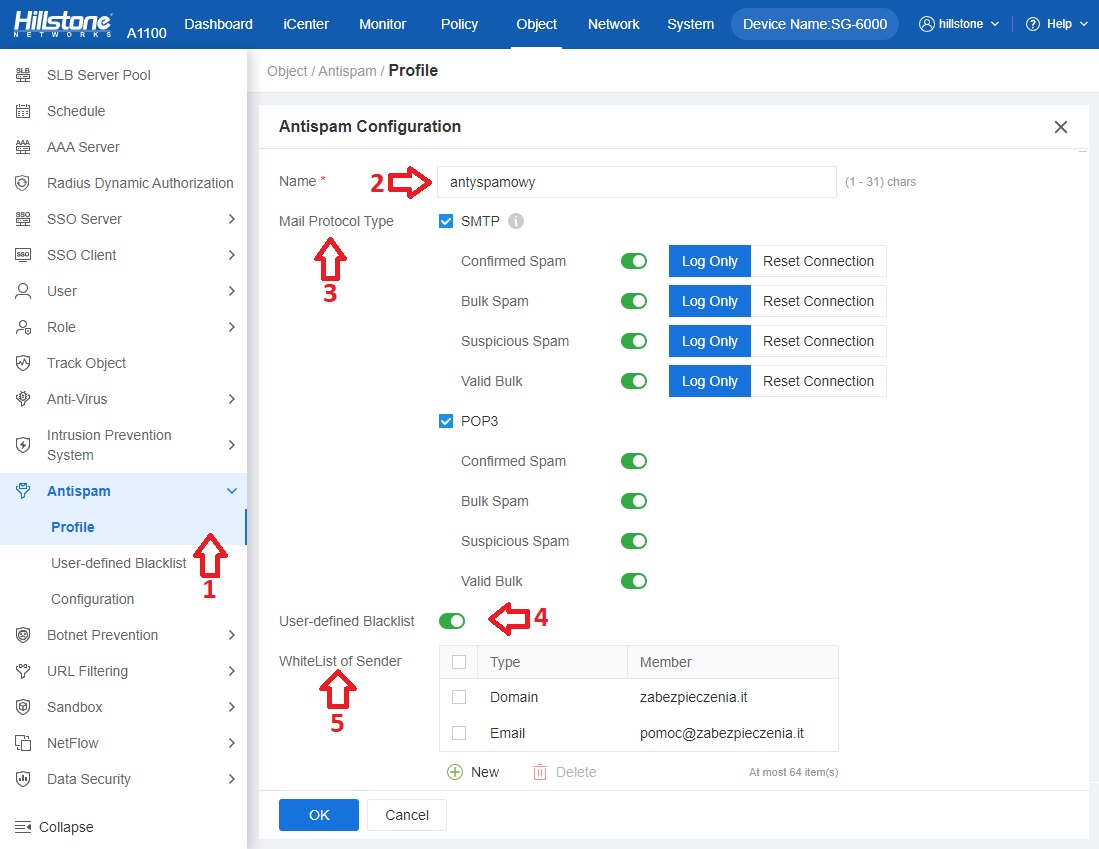

Profil antyspamowy

Aby zdefiniować profil, wybieramy zakładkę Object -> Antispam [1], a następnie w oknie Antispam Configuration ustawiamy:

– Name [2] – obowiązkowa nazwa własna profilu.

– Mail Protocol Type [3] – włączenie/wyłączenie wykrywania różnych form niechcianej poczty wychodzącej (SMTP) lub przychodzącej (POP3).

– User-defined Blacklist [4] – włączenie odrębnie ustalonej czarnej listy nadawców, od których poczta domyślnie ma być traktowana jako niechciana.

– Whitelist of Sender [5] – biała lista nadawców zaufanych. Pozycjami na liście mogą być pojedyncze adresy („Email”) lub całe domeny („Domain”).

Włączenie i test filtru

Wybieramy zakładkę Policy -> Security Policy -> Policy i edytujemy politykę bezpieczeństwa przewidującą ruch sieciowy dla poczty elektronicznej.

W sekcji Protection włączamy zdefiniowany wcześniej Spam Filter, zaś w sekcji Options – inspekcję SSL.

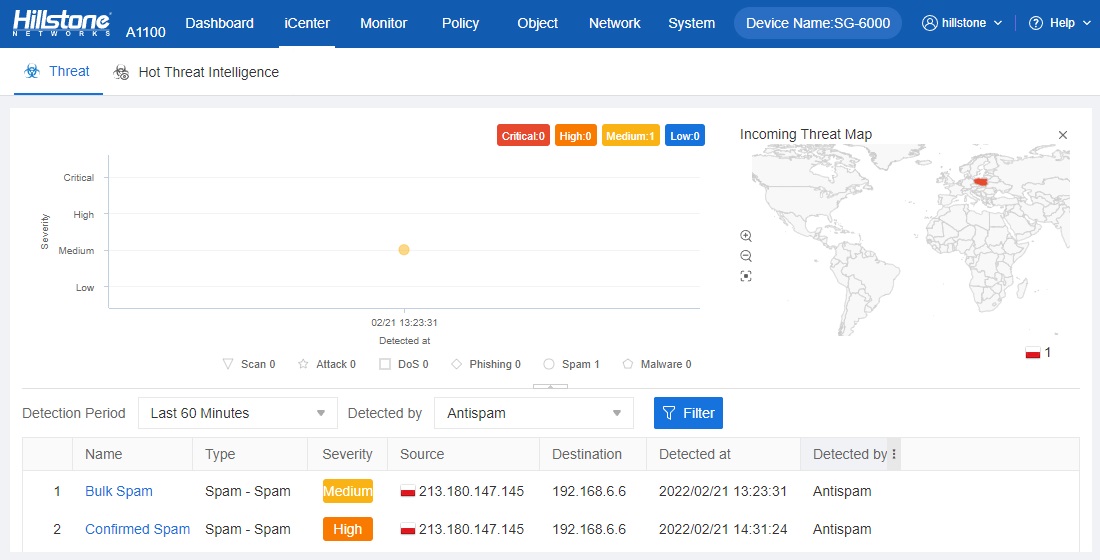

Jeżeli w sieci zajdą niepożądane działania, działanie podsystemu ochrony widoczne jest w zakładce iCenter -> Threat:

Jeżeli w sieci zajdą niepożądane działania, działanie podsystemu ochrony widoczne jest w zakładce iCenter -> Threat: