Dzienniki systemowe, zwane krócej logami, są istotnym i (zależnie od potrzeb) często nieodzownym elementem systemu odpowiedzialnego za bezpieczeństwo sieciowe.

W Hillstone – rejestrowanie zdarzeń systemowych oraz ruchu sieciowego włączamy wieloetapowo.

Sekcja zarządzania logami

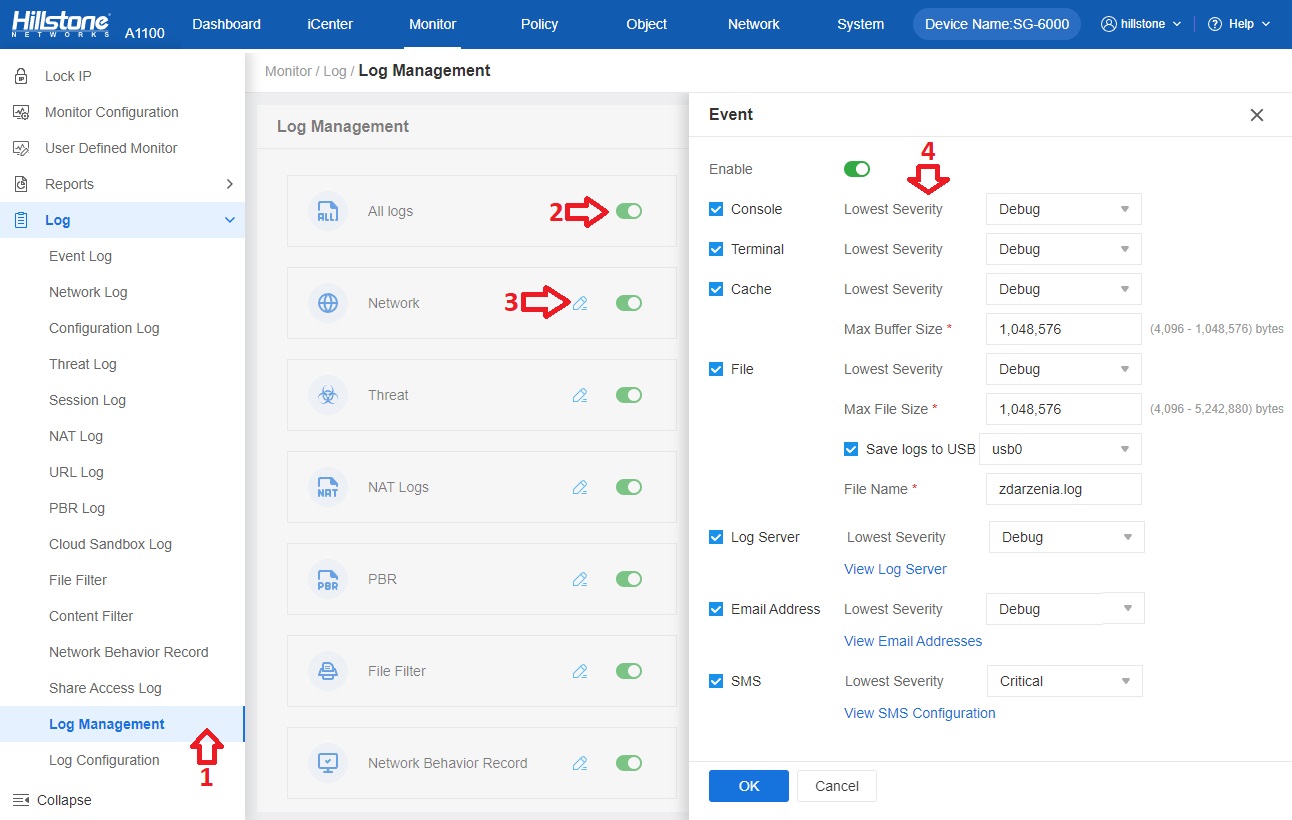

Do zarządzania rejestrowaniem systemowych dzienników zdarzeń zwanych logami, przechodzimy wybierając zakładkę Monitor -> Log -> Log Management [1].

Logi podzielone są na 13 kategorii (więcej tutaj: Log (zabezpieczenia.it)), których rejestrowanie możemy konfigurować niezależnie od siebie.

Przełącznik All Logs [2] włącza aktywuje zapis wszystkich kategorii logów z ustawieniami domyślnymi.

Przy każdej kategorii widnieje przycisk edycji [3], który prowadzi do szczegółowych opcji zapisu poszczególnych logów.

Immanentną cechą większości zapisów logów jest Lowest Severity [4] – najniższa złośliwość ruchu sieciowego dotycząca logów, które zamierzamy zachować.

Parametry SysLog

– Enable – przełącznik aktywujący logi wybranej kategorii.

– Console – wyświetlanie bieżących logów w trybie CLI dla użytkownika połączonego przez interfejs CON (tylko Event Log i Share Access Log).

– Terminal – wyświetlanie bieżących logów w trybie CLI dla użytkownika połączonego przez protokół SSH (tylko Event Log i Threat Log).

– Record User Name – uwzględnienie w wpisie nazwy użytkownika, którego log dotyczy. (tylko Session Log i PBR Log).

– Record Host Name – uwzględnienie w wpisie hostu, którego log dotyczy. (tylko Session Log, PBR Log i NAT Logs).

– Cache – włączenie pamięci podręcznej dla bieżących logów i ustalenie wielkości jej bufora w bajtach („Max Buffer Size”).

– File – zapisanie logów do pliku o wyznaczonym rozmiarze maksymalnym („Max File Size”) z opcją zapisu kopii na zewnętrznym dysku USB pod wybraną nazwą (tylko Event Log, Network Log, Configuration Log, Threat Log i Cloud Sandbox Log).

– Log Server – wysyłanie logów na adres zewnętrznego, wskazanego serwera SysLog (instrukcja poniżej ↓). Dedykowanemu rozwiązaniu SysLog – Hillstone Secure Audit, poświęcony jest odrębny podręcznik: HSA – (zabezpieczenia.it)

– Email Address – lista adresów e-mail, na które zamierzamy wysyłać kopie logów. Dostępna po wcześniejszym uwierzytelnieniu Hillstone na serwerze pocztowym, więcej tutaj: Mail Server – (zabezpieczenia.it) (tylko Event Log i Threat Log).

– SMS – wysyłanie logów (tylko Event Log) na wybrane numery telefonu przy użyciu modemu GSM, instrukcja tutaj: 4.1. Powiadomienia SMS – (zabezpieczenia.it)

– Log Speed Limit – wprowadzenie ograniczenia maksymalnej liczby wpisów na sekundę (tylko Configuration Log).

Wskazanie serwera SysLog

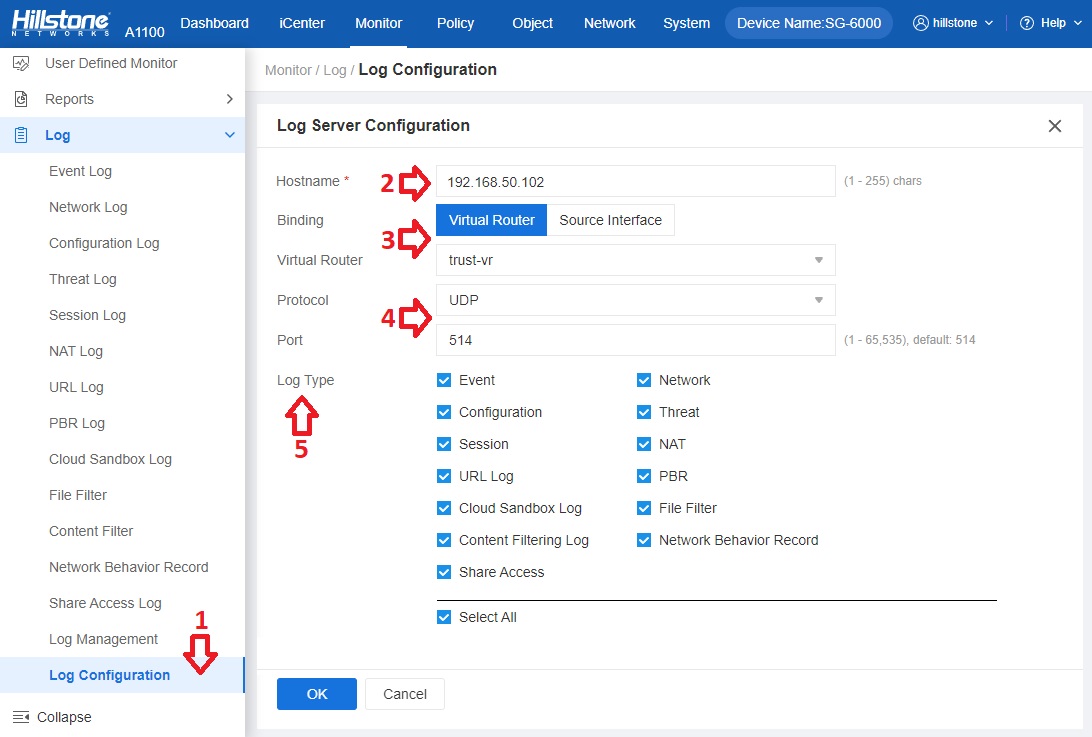

Aby dodać serwer SysLog do listy, wybieramy zakładkę Monitor -> Log -> Log Configuration [1] -> Log Server Configuration, naciskamy ⊕New, a następnie w oknie Log Server Configuration ustawiamy:

– Hostname [2] – nazwa hosta serwera SysLog lub w razie jej braku, adres IP.

– Binding/Virtual Router/Source Interface [3] – wirtualny router lub interfejs, którego ruch sieciowy ma być logowany (tu: domyślny router wirtualny „trust-vr”).

– Protocol/Port [4] – protokół sieciowy oraz numer portu do komunikacji z serwerem (tu: UDP/514; domyślne dla SysLog).

– Log Type [5] – wybór wielokrotny spośród 13-stu kategorii logów przeznaczonych do zapisu na serwerze (tu: wszystkie; „Select All”).

Ustawienia zatwierdzamy przyciskiem [OK].

Jeśli używamy serwera SysLog Hillstone Secure Audit, możemy dodać monitorowane urządzenie, uwierzytelniając się z poziomu HSA; instrukcja tutaj: Zarządzanie urządzeniami (zabezpieczenia.it)