Przy stosowaniu większej liczby polityk, warto rozważyć ich optymalizację.

O celach i sposobach wspomnianej optymalizacji – więcej w podręczniku Policy Optimization – (zabezpieczenia.it)

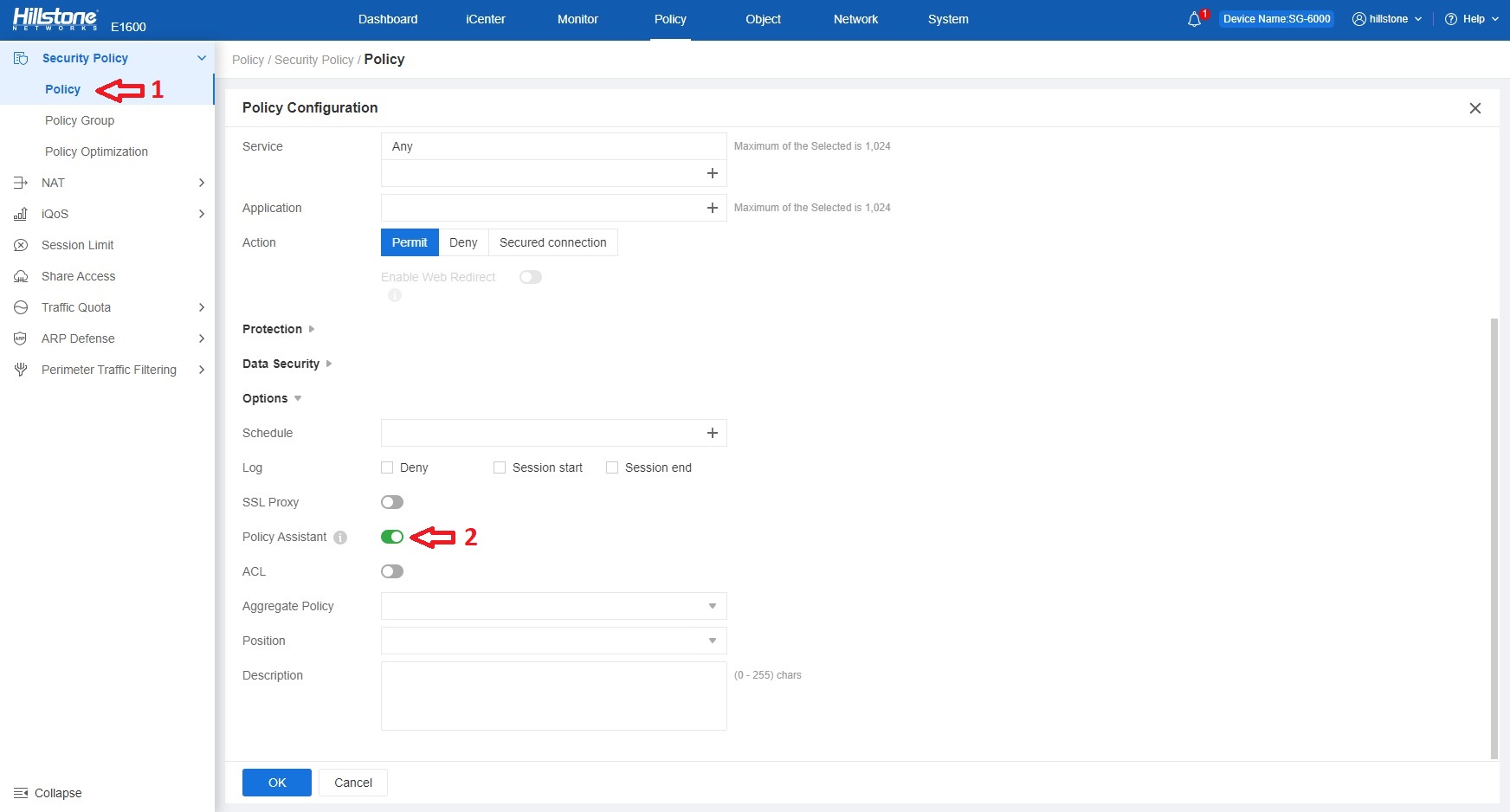

1. Wybór polityki/polityk

Wybieramy zakładkę Policy ->Security Policy -> Policy (1) i wskazujemy politykę, której ruch zamierzamy uwzględnić przy optymalizacji.

W samej polityce zaznaczamy opcję Policy Assistant (2) znajdującą się w sekcji Options, w celu umieszczenia jej na liście asystenta (patrz pkt. 2).

Zatwierdzamy przyciskiem OK.

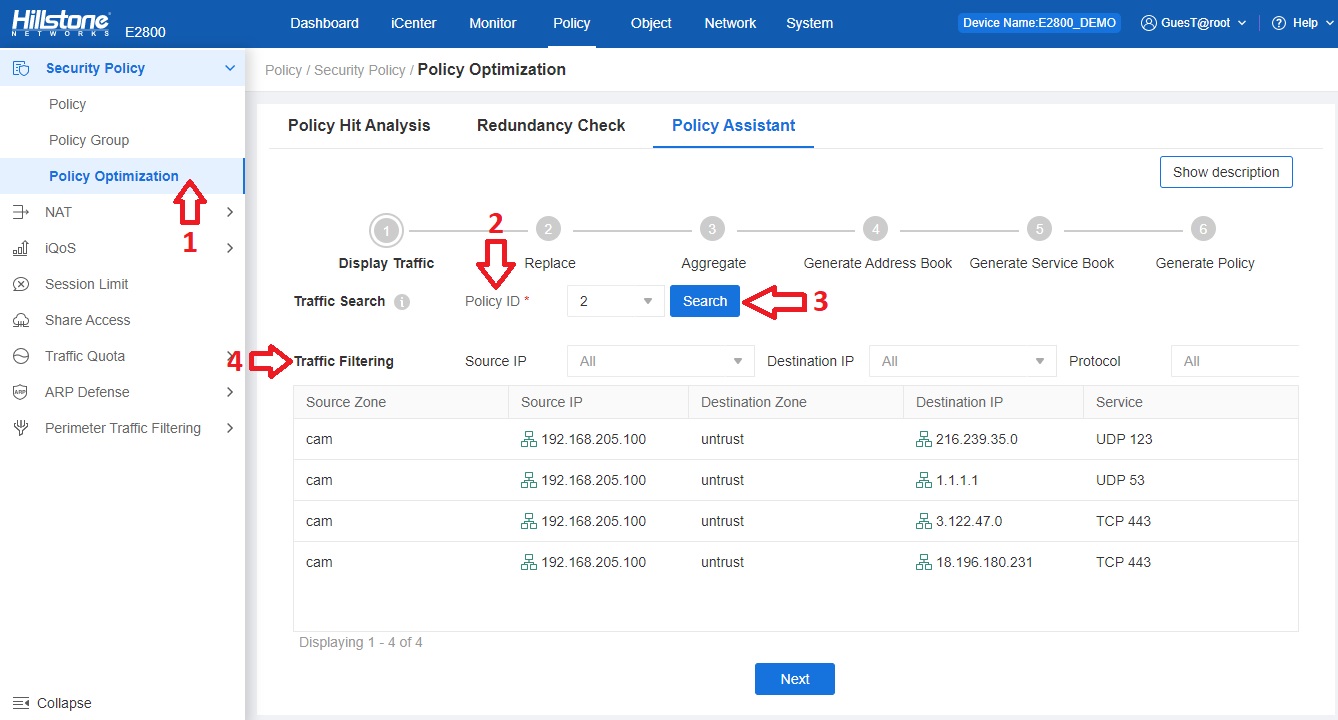

2. Uruchomienie asystenta

Wybieramy zakładkę Policy -> Security Policy -> Policy Optimization (1) -> Policy Assistant.

Optymalizacja polityki (polityk) bezpieczeństwa przy użyciu asystenta, składa się z 6- ciu etapów:

Display Traffic

Na etapie monitorowania ruchu, dostępne są następujące opcje:

– Policy ID [2] – numer identyfikacyjny polityki z włączoną funkcją Policy Assistant (patrz pkt.1). Naciśnięcie Search przy sekcji Traffic Search [3], pokaże nam ruch trafiający na wskazaną politykę; z pewnymi ograniczeniami:

— Na liście może być wyświetlonych maksymalnie 1000 wpisów o ruchu. Jeśli ich liczba przekroczy 1 000, zostaną uwzględnione najstarsze wpisy.

— Jeśli wybrana polityka zostanie edytowana, funkcja asystenta polityki zostanie wyłączona lub urządzenie będzie zrestartowane, dane o ruchu zostaną usunięte.

– Clear – usunięcie danych o ruchu sieciowym na wskazanej polityce; na żądanie.

– Traffic Filtering [4] – filtr pozwalający selekcjonować wpisy o ruchu sieciowym, względem parametrów:

— Source IP – źródłowy adres IP

— Destination IP – docelowy adres IP

— Protocol – protokół sieciowy

Do następnego etapu przechodzimy, naciskając Next.

Replace

Na tym etapie zastępujemy parametry polityk względem adresu źródłowego, adresy docelowego oraz usługi/protokołu.

Jeśli dana polityka posiada wyznaczone parametry, zostaną one zastąpione przez nowe.

Aggregate

Etap „Aggregate” pozwala nam łączyć ze sobą (agregować) elementy polityk o tym samym źródłowym IP, docelowym IP i usłudze, tak aby zredukować ich nadmiarowość.

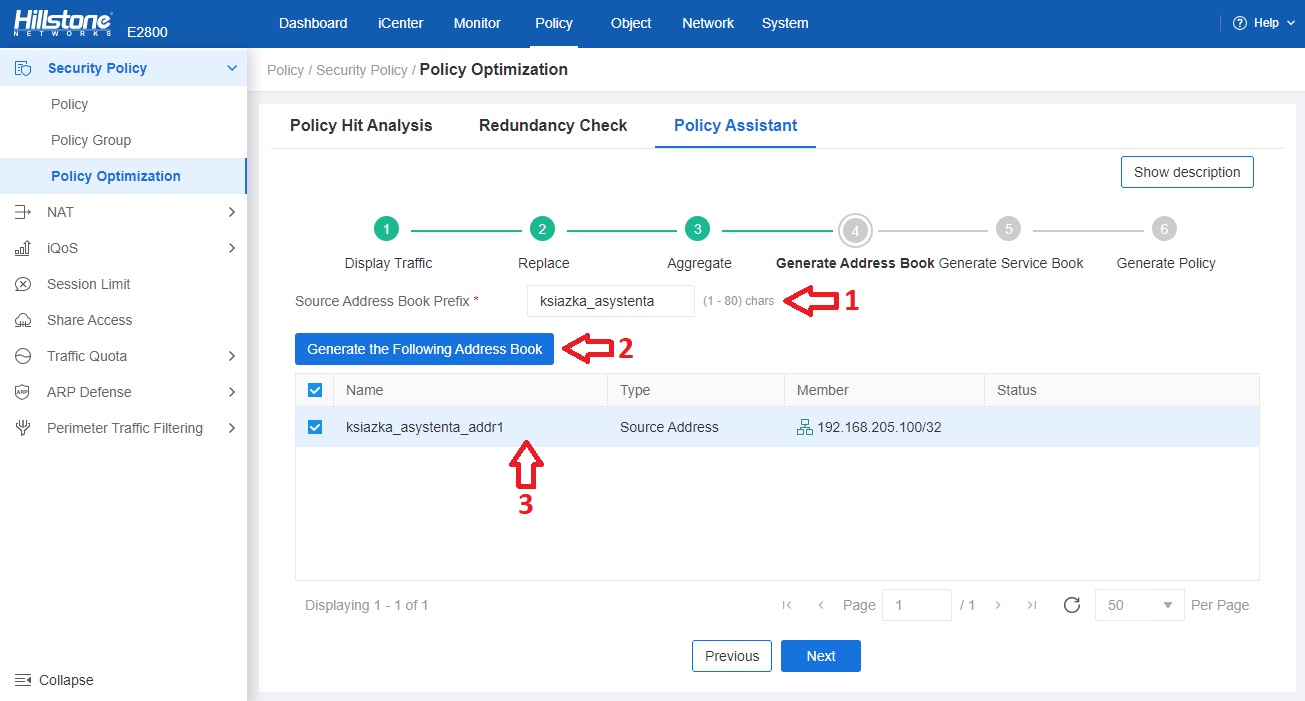

Generate Address Book

Ustalone wcześniej reguły optymalizacji/scalania adresów zatwierdzamy, generując wpis do książki adresowej.

W tym celu nazywamy go własnym prefiksem [1], który integruje się z nazwą na liście [3] i naciskamy Generate the Following Address Book [2].

Do następnego etapu przechodzimy, naciskając Next.

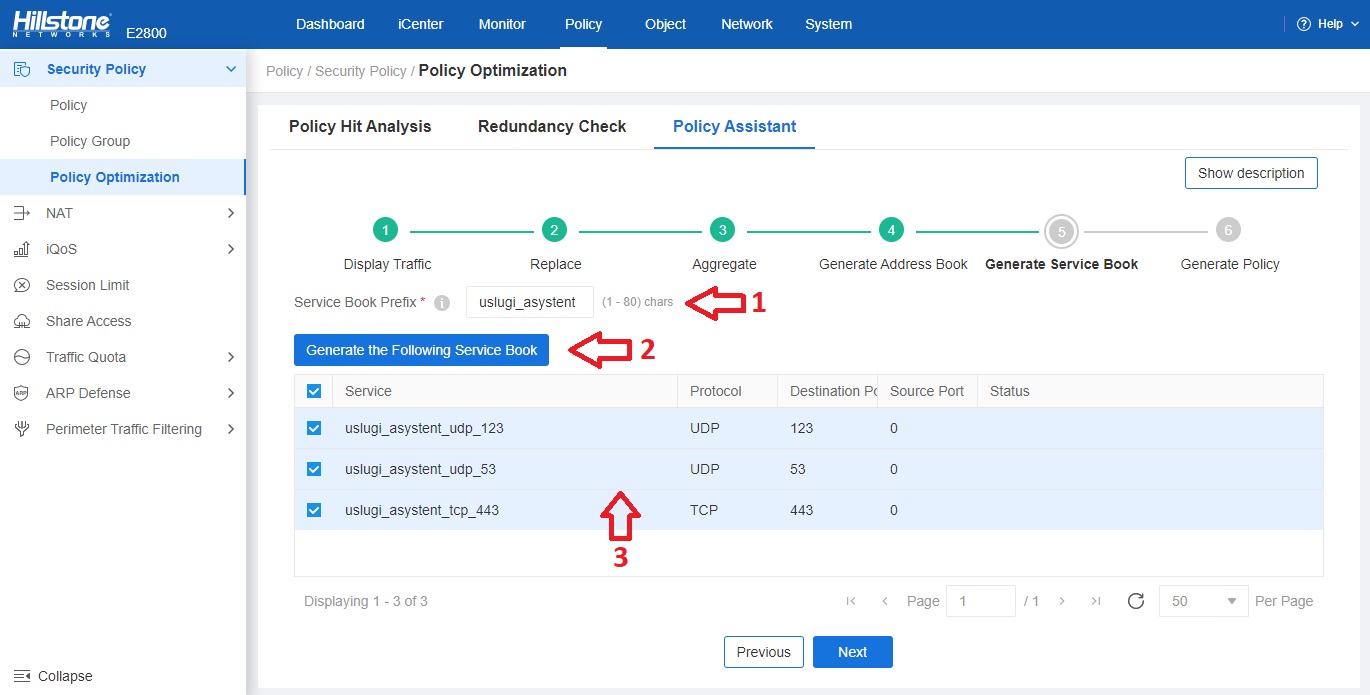

Generate Service Book

Ustalone wcześniej reguły optymalizacji/scalania usług/protokołów zatwierdzamy, generując wpis do książki usług.

W tym celu nazywamy go własnym prefiksem [1], który integruje się z nazwą na liście [3] i naciskamy Generate the Following Service Book [2].

Do następnego etapu przechodzimy, naciskając Next.

Generate Policy

Etap ten kończy proces pracy asystenta poprzez wygenerowanie nowej polityki.

Wyświetlane są tu wszystkie elementy polityki skonfigurowane w etapach Replace oraz Aggregate.

Możemy wybrać tu potrzebne elementy polityki i ją wygenerować:

– przyciskiem Generate & Enable, jeśli chcemy ustalić politykę zezwalającą na wyselekcjonowane elementy ruch sieciowego

– przyciskiem Generate & Disable, jeśli chcemy ustalić politykę blokującą wyselekcjonowane elementy ruch sieciowego

Wygenerowana w ten sposób polityka zostanie dodana do listy widocznej po wybraniu zakładki Policy -> Security Policy > Policy.

Uwaga: Dla wygenerowanych polityk bezpieczeństwa, źródłowe IP, docelowe IP oraz usługa są określone przez wybrane warunki agregacji, natomiast strefa źródłowa, docelowa oraz akcja pozostają takie same jak dla oryginalnych polityk.

Pracę asystenta kończymy, naciskając Finish.